TL;DR:

- Las brechas de datos en Europa aumentaron un 22% en 2025, con más de 1.2 mil millones de euros en multas.

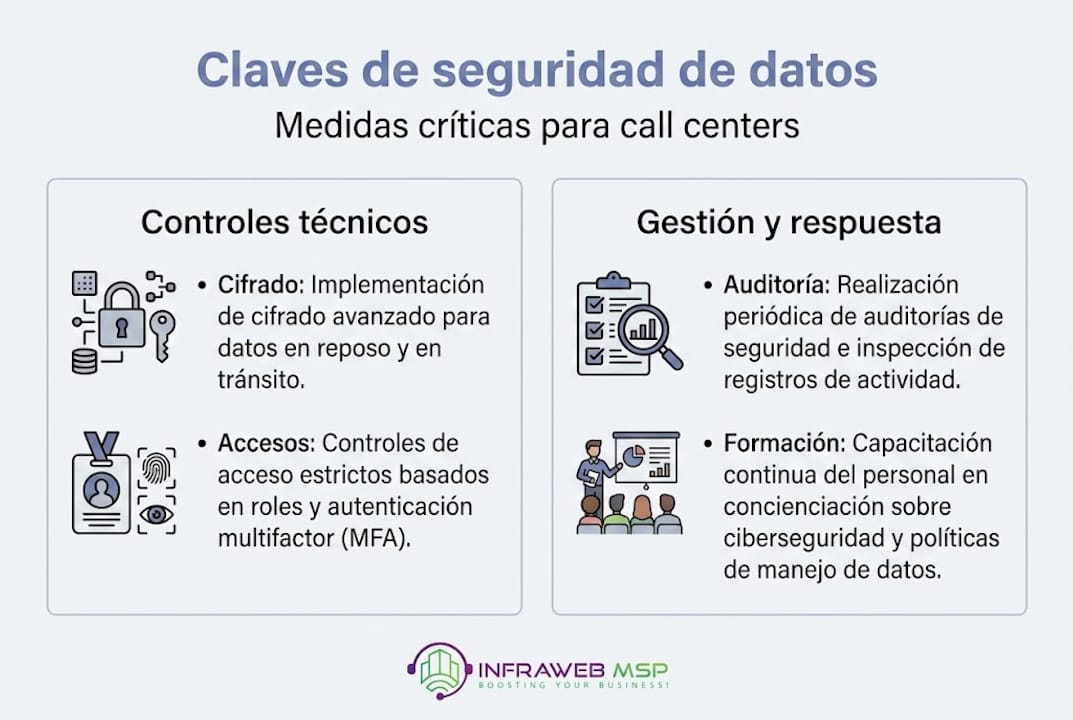

- La implementación de controles técnicos como cifrado, RBAC y auditorías es clave para cumplir con GDPR.

- La gobernanza sólida y la preparación ante incidentes reducen multas y fortalecen la confianza del cliente.

Las notificaciones de brechas de datos en Europa no dejan de crecer. El promedio diario de brechas bajo GDPR alcanzó 443 incidentes, un 22% más que el periodo anterior. Para los gerentes de cumplimiento en sectores como salud, fintech y servicios públicos, esta cifra no es una estadística abstracta: es la presión diaria de proteger datos sensibles en entornos donde cientos de agentes gestionan información crítica en tiempo real. Este artículo le ofrece estrategias concretas, controles técnicos verificables y un modelo de gobernanza que le permitirá no solo cumplir con la normativa, sino demostrar ese cumplimiento ante cualquier auditoría.

Tabla de contenidos

- Panorama actual de brechas de datos y presión regulatoria en Europa

- Controles técnicos imprescindibles para la seguridad de datos en centros de llamadas

- Gobernanza, auditoría y respuesta ante incidentes: claves de un enfoque integral

- Cómo fortalecer la defensa en profundidad y la confianza del cliente

- Por qué la seguridad de datos en centros de llamadas es más que tecnología

- Soluciones para gestionar la seguridad de datos con expertos en centros de llamadas

- Preguntas frecuentes

Puntos Clave

| Punto | Detalles |

|---|---|

| Aumento de brechas | Las notificaciones de brechas en centros de llamadas crecieron un 22%, exigiendo estrategias de defensa reforzada. |

| Controles imprescindibles | El cifrado, control de acceso y auditoría periódica son esenciales para proteger los datos manejados diariamente. |

| Enfoque integral | Combinar tecnología robusta con gestión y cultura de seguridad es clave para lograr el cumplimiento real. |

| Preparación ante auditorías | Registrarlo todo y practicar la respuesta ante incidentes facilita pasar auditorías regulatorias con éxito. |

Panorama actual de brechas de datos y presión regulatoria en Europa

El volumen de incidentes de seguridad en Europa ya no puede ignorarse. Las cifras más recientes muestran que las organizaciones notifican brechas a un ritmo sin precedentes, y los centros de llamadas están en el centro de esta problemática. Manejan, a diario, datos de identificación personal, información financiera, historiales clínicos y credenciales de acceso. Eso los convierte en objetivos prioritarios para atacantes externos y en fuentes de riesgo interno.

Según el informe más reciente de DLA Piper, el promedio diario de notificaciones llegó a 443, con más de 1.2 mil millones de euros acumulados en multas bajo GDPR. Estos números reflejan un cambio de fondo: las autoridades de protección de datos europeas ya no emiten advertencias, imponen sanciones económicas que pueden comprometer la viabilidad de una empresa mediana.

Para los sectores más regulados, el impacto es aún más directo. Una empresa fintech que opera un centro de atención al cliente en varios idiomas gestiona simultáneamente datos de transacciones, verificaciones de identidad y comunicaciones grabadas. Un proveedor de salud maneja información clínica que, bajo GDPR, se clasifica como categoría especial de datos y exige medidas técnicas y organizativas reforzadas. Las mejores prácticas GDPR ya no son opcionales para estas organizaciones: son el mínimo exigible.

Tendencias clave en 2025 y expectativas para 2026

| Indicador | 2024 | 2025 | Tendencia |

|---|---|---|---|

| Notificaciones diarias promedio | 363 | 443 | +22% |

| Multas totales acumuladas (millones €) | 890 | 1.200+ | Creciente |

| Sectores más sancionados | Tecnología, salud | Fintech, utilities | Ampliándose |

| Tiempo medio de respuesta exigido | 72 horas | 72 horas | Sin cambio |

Las expectativas para 2026 apuntan a una mayor presión sobre los encargados del tratamiento de datos, es decir, los proveedores de servicios externos como centros de llamadas. La política de GDPR exige que tanto el responsable como el encargado del tratamiento puedan demostrar cumplimiento activo, no solo declararlo.

Los principales factores de riesgo que afectan a los centros de llamadas hoy incluyen:

- Acceso no autorizado por parte de agentes con privilegios excesivos

- Grabaciones de llamadas almacenadas sin cifrado adecuado

- Phishing dirigido a personal de atención al cliente

- Transferencias internacionales de datos sin garantías contractuales suficientes

- Falta de trazabilidad en el tratamiento de datos sensibles

"Un centro de llamadas que no puede demostrar qué agente accedió a qué dato, cuándo y con qué propósito, ya está incumpliendo los principios básicos de responsabilidad proactiva del GDPR."

Comprender esta presión regulatoria es el primer paso. El siguiente es actuar sobre los controles técnicos que marcan la diferencia entre una organización vulnerable y una que puede responder ante cualquier auditoría.

Controles técnicos imprescindibles para la seguridad de datos en centros de llamadas

La tecnología no lo resuelve todo, pero sin los controles técnicos correctos, cualquier política de seguridad queda en papel. Los centros de llamadas que gestionan datos sensibles necesitan una arquitectura técnica que combine prevención, detección y respuesta.

El enfoque predominante en la industria, según estándares de seguridad técnica, se basa en cuatro pilares: cifrado, control de accesos basado en roles (RBAC por sus siglas en inglés, Role-Based Access Control), monitoreo continuo y cifrado de grabaciones. Cada uno de estos controles responde a un vector de riesgo específico.

Comparativa de controles según categoría de datos

| Control técnico | Datos financieros | Datos de salud | Identificadores personales |

|---|---|---|---|

| Cifrado en tránsito (TLS 1.3) | Obligatorio | Obligatorio | Recomendado |

| Cifrado en reposo (AES-256) | Obligatorio | Obligatorio | Obligatorio |

| RBAC granular | Obligatorio | Obligatorio | Obligatorio |

| Grabaciones cifradas | Recomendado | Obligatorio | Recomendado |

| Auditoría de accesos en tiempo real | Recomendado | Obligatorio | Recomendado |

| Tokenización de datos | Recomendado | Muy recomendado | Recomendado |

El cifrado de grabaciones de llamadas merece atención especial. Muchos centros de llamadas graban interacciones para control de calidad y cumplimiento, pero almacenan esos archivos sin protección adecuada. Una grabación que contiene datos de salud o información financiera sin cifrar equivale a una brecha en espera de ocurrir.

Para los requisitos de cumplimiento GDPR, el control de accesos debe ser granular y revisable. Esto significa que cada agente solo debe poder acceder a los datos estrictamente necesarios para su función, y ese acceso debe quedar registrado con marca de tiempo, identificador de usuario y tipo de dato consultado.

Los controles adicionales que marcan la diferencia en entornos de call center incluyen:

- Autenticación multifactor (MFA) para todos los sistemas que contengan datos personales

- Segmentación de red para aislar los sistemas de atención al cliente del resto de la infraestructura

- Prevención de pérdida de datos (DLP) para detectar intentos de extracción de información

- Análisis de comportamiento de usuarios (UEBA) para identificar patrones anómalos en tiempo real

- Gestión de parches automatizada para eliminar vulnerabilidades conocidas sin depender de procesos manuales

Consejo profesional: Los fallos de configuración son la causa más frecuente de brechas evitables. Implemente pruebas automatizadas de seguridad en cada cambio de configuración, no solo en revisiones periódicas. Herramientas como escáneres de vulnerabilidades integrados en el pipeline de cambios permiten detectar errores antes de que lleguen a producción. Este enfoque, conocido como "shift-left security", reduce el coste de corrección en más de un 60% comparado con detectar el problema en producción.

Las certificaciones más relevantes para centros de llamadas que gestionan datos sensibles son ISO/IEC 27001 para gestión de seguridad de la información, y para entornos de salud, el cumplimiento con HIPAA si operan con clientes estadounidenses. En el contexto europeo, la certificación ISO 27001 combinada con el cumplimiento demostrable de GDPR es el estándar de facto que los reguladores y clientes corporativos exigen.

Gobernanza, auditoría y respuesta ante incidentes: claves de un enfoque integral

Los controles técnicos son necesarios, pero insuficientes por sí solos. La experiencia en sectores regulados demuestra que las organizaciones que sufren las consecuencias más graves de una brecha no son necesariamente las que tenían peor tecnología, sino las que no podían demostrar que habían actuado con diligencia. La gobernanza convierte los controles en un programa verificable.

Un programa de seguridad robusto en un centro de llamadas debe estructurarse en torno a responsabilidades claras. El CISO (Chief Information Security Officer) define la estrategia y los estándares. El DPO (Data Protection Officer, Delegado de Protección de Datos) garantiza el alineamiento con GDPR y gestiona las relaciones con la autoridad supervisora. Los responsables operativos implementan los controles en el día a día. Sin esta cadena de responsabilidad documentada, cualquier auditoría puede convertirse en un problema.

Los controles verificables son la base de un programa que responde al aumento sostenido de brechas notificadas. Verificable significa que existe evidencia documentada: registros de auditoría, actas de revisión, informes de pruebas de penetración y resultados de simulacros de incidentes.

Pasos para construir un plan de respuesta ante incidentes efectivo

- Definir el equipo de respuesta con roles asignados antes de que ocurra cualquier incidente

- Establecer criterios de clasificación para determinar si un evento constituye una brecha notificable bajo GDPR

- Documentar el procedimiento de notificación a la autoridad supervisora en el plazo de 72 horas

- Preparar plantillas de comunicación para notificar a los afectados cuando sea necesario

- Ejecutar simulacros trimestrales que incluyan escenarios realistas para centros de llamadas

- Revisar y actualizar el plan después de cada simulacro o incidente real

Dato relevante: Las organizaciones que realizan simulacros de incidentes al menos dos veces al año reducen el tiempo de respuesta ante brechas reales en un promedio del 40%, lo que tiene un impacto directo en la reducción de multas por notificación tardía.

La formación continua del personal es otro elemento que los reguladores valoran especialmente. No basta con una sesión anual de concienciación. Los agentes de un centro de llamadas necesitan formación práctica y frecuente sobre reconocimiento de intentos de ingeniería social, manejo correcto de datos sensibles durante las llamadas y procedimientos de escalado ante situaciones sospechosas.

Consejo profesional: Cuando una autoridad supervisora inicia una investigación, lo primero que solicita es evidencia de que la organización tenía un programa de seguridad activo antes del incidente. Prepare un "dossier de cumplimiento" actualizado trimestralmente que incluya: registros de auditorías, resultados de formaciones, logs de accesos revisados y actas de reuniones del comité de seguridad. Este documento puede marcar la diferencia entre una advertencia y una multa significativa.

Las auditorías internas deben realizarse al menos semestralmente, y las externas, con un tercero independiente, al menos una vez al año. Lo que se audita en un centro de llamadas incluye: controles de acceso físico y lógico, cifrado de datos almacenados y en tránsito, procedimientos de gestión de incidentes, y contratos con subencargados del tratamiento.

Cómo fortalecer la defensa en profundidad y la confianza del cliente

La defensa en profundidad es el modelo que los reguladores europeos y los estándares internacionales recomiendan para entornos que gestionan datos sensibles a escala. El principio es simple: ninguna capa de seguridad es infalible, por lo que se diseñan múltiples capas que se refuerzan mutuamente. Si una falla, las demás contienen el daño.

Aplicado a un centro de llamadas, el modelo de defensa en profundidad combina capas tecnológicas y organizativas que actúan de forma coordinada. La auditoría, la responsabilidad clara y la capacidad de respuesta a incidentes son tan parte del modelo como el cifrado o el firewall.

Checklist para fortalecer la seguridad en los próximos 12 meses

- Revisar y actualizar la política de accesos con principio de mínimo privilegio

- Implementar cifrado de grabaciones de llamadas en todos los entornos

- Realizar una auditoría externa de seguridad y documentar los hallazgos

- Ejecutar al menos dos simulacros de respuesta a incidentes

- Certificar o renovar ISO/IEC 27001 si aplica

- Revisar todos los contratos con subencargados del tratamiento de datos

- Implementar MFA en todos los sistemas con acceso a datos personales

- Establecer métricas de seguridad revisadas mensualmente por el comité directivo

Acciones de alto impacto y su beneficio esperado

| Acción | Impacto en cumplimiento | Impacto en confianza del cliente | Complejidad |

|---|---|---|---|

| Cifrado de grabaciones | Alto | Medio | Baja |

| RBAC granular | Alto | Alto | Media |

| Simulacros de incidentes | Alto | Medio | Baja |

| Auditoría externa anual | Muy alto | Alto | Media |

| Certificación ISO 27001 | Muy alto | Muy alto | Alta |

| Formación trimestral del personal | Alto | Medio | Baja |

Comunicar las garantías de seguridad a los clientes es un diferenciador competitivo que pocas organizaciones aprovechan bien. Los clientes corporativos en sectores regulados, especialmente en fintech y salud, incluyen la seguridad de datos como criterio de selección de proveedores. Poder mostrar certificaciones vigentes, resultados de auditorías y un programa de gestión de incidentes documentado transforma la seguridad en un argumento de ventas, no solo en un coste de cumplimiento.

La reputación también juega un papel. En un entorno donde el promedio de brechas notificadas crece cada año, las organizaciones que demuestran un programa proactivo generan confianza antes de que ocurra cualquier incidente. Esa confianza tiene valor económico medible en retención de clientes y en la capacidad de acceder a contratos con grandes corporaciones que exigen garantías de seguridad a sus proveedores.

Por qué la seguridad de datos en centros de llamadas es más que tecnología

Después de años trabajando con empresas en sectores regulados, hemos observado un patrón que se repite: las organizaciones invierten presupuestos significativos en tecnología de seguridad avanzada y luego sufren brechas causadas por un agente que compartió credenciales, un proceso de baja de empleados que no se ejecutó a tiempo, o una grabación almacenada en un servidor sin cifrar porque "siempre se había hecho así".

La tecnología es necesaria, pero los incidentes más graves surgen de fallos de proceso y de la ausencia de rendición de cuentas. Ningún control aislado, por sofisticado que sea, puede compensar una cultura organizativa donde la seguridad es responsabilidad exclusiva del equipo de IT.

La orquestación entre controles técnicos y gobernanza sólida es lo que permite demostrar cumplimiento ante una auditoría y, más importante, reducir el impacto real cuando ocurre un error humano, porque ocurrirá. Nuestra recomendación es invertir en cultura de seguridad desde la dirección, documentar absolutamente todo y preparar simulacros de incidentes que incluyan escenarios realistas del día a día de un centro de llamadas. Un agente que sabe exactamente qué hacer cuando recibe una llamada sospechosa vale más que cualquier firewall.

Soluciones para gestionar la seguridad de datos con expertos en centros de llamadas

Si la complejidad regulatoria y técnica descrita en este artículo le resulta familiar, no está solo. Muchas organizaciones en sectores regulados optan por externalizar sus operaciones de atención al cliente a proveedores especializados que ya cuentan con los controles, las certificaciones y los procesos documentados que los reguladores exigen.

En InfraWeb MSP, ofrecemos servicios gestionados de call center diseñados específicamente para entornos regulados como fintech, salud y servicios públicos en la Unión Europea. Nuestros equipos multilingües operan bajo estrictos protocolos de seguridad alineados con GDPR, con infraestructura cifrada, gestión de accesos auditada y planes de respuesta a incidentes activos. Si quiere conocer cómo nuestras soluciones certificadas de call center pueden adaptarse a sus requisitos de cumplimiento y volumen de soporte, contáctenos y le mostramos cómo trabajamos.

Preguntas frecuentes

¿Cuál es el mayor riesgo de seguridad en centros de llamadas en la Unión Europea?

El mayor riesgo es la exposición y brecha de datos personales sensibles, acentuado por el aumento en la frecuencia de incidentes notificados bajo GDPR. El promedio diario de brechas llegó a 443, un 22% más que el periodo anterior, lo que refleja la escala del problema actual.

¿Qué controles técnicos son imprescindibles?

Cifrado de datos en tránsito y reposo, gestión estricta de accesos mediante RBAC y monitoreo constante son los pilares técnicos que los reguladores y estándares internacionales consideran mínimos para entornos con datos sensibles.

¿Cómo puedo demostrar el cumplimiento ante una auditoría GDPR?

Debe documentar procesos, auditorías realizadas y acciones de respuesta ante incidentes, mostrando trazabilidad y mejora continua. Los controles verificables y el historial documentado de revisiones son la evidencia que los reguladores solicitan primero.

¿Qué estándares o certificaciones internacionales son recomendables?

Las certificaciones ISO/IEC 27001 y el cumplimiento demostrable con GDPR son las más valoradas para servicios de call center con datos sensibles, ya que combinan gestión sistemática de la seguridad con el marco legal europeo aplicable.